Les hackers nord-coréens exploitent à nouveau les restes d’Internet Explorer

Aurich Lawson | Getty Images

Le navigateur Edge de Microsoft a remplacé Internet Explorer à presque tous les égards, mais certaines exceptions subsistent. L’un d’entre eux, au plus profond de Microsoft Word, a été exploité par un groupe soutenu par la Corée du Nord cet automne, affirment les chercheurs en sécurité de Google.

C’est pas la première fois l’APT37, soutenu par le gouvernement, a utilisé la présence persistante d’Internet Explorer, comme le note le Threat Analysis Group (TAG) de Google dans un article de blog. APT37 a eu des succès répétés en ciblant des journalistes et des militants sud-coréens, ainsi que des transfuges nord-coréens, via une voie Internet Explorer limitée mais toujours réussie.

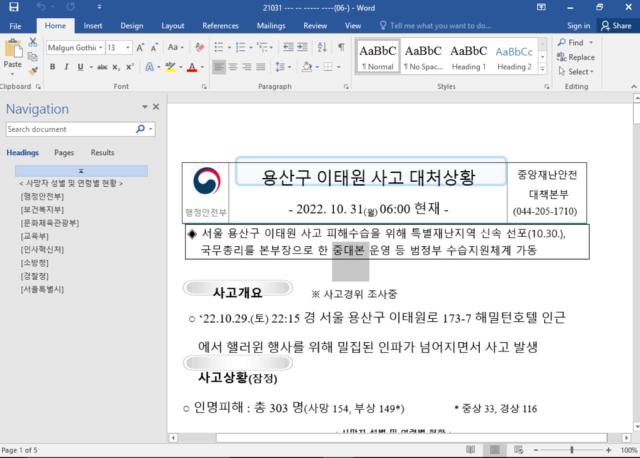

Le dernier exploit ciblait ceux qui se dirigeaient vers NK quotidien, un site sud-coréen dédié à l’actualité nord-coréenne. Celui-ci impliquait le Foule de foule d’Halloween à Itaewon, qui a tué au moins 151 personnes. Un document Microsoft Word .docx, nommé comme s’il avait été chronométré et daté moins de deux jours après l’incident et étiqueté “situation d’intervention en cas d’accident”, a commencé à circuler. Les utilisateurs sud-coréens ont commencé soumettre le document au VirusTotal, propriété de Google, où il a été signalé par CVE-2017-0199une vulnérabilité connue de longue date dans Word et WordPad.

Tout comme en avril 2017, le document, si vous cliquez pour autoriser Word/WordPad à l’afficher en dehors de la “vue protégée” sans téléchargement, télécharge un modèle de texte enrichi à partir d’un serveur contrôlé par un pirate, puis récupère davantage de code HTML ressemblant à des modèles au format RTF. Office et WordPad utilisent intrinsèquement Internet Explorer pour rendre le HTML dans ce que Microsoft décrit comme des “fichiers spécialement conçus”, donnant aux attaquants un moyen d’introduire ensuite diverses charges utiles de logiciels malveillants. Alors que patché le même mois, la vulnérabilité a persisté ; c’était un des vecteurs exploité dans une vague Petya plus d’un an plus tard.

La vulnérabilité spécifique est liée au moteur JavaScript d’Internet Explorer. Une erreur lors de l’optimisation juste à temps entraîne une confusion de type de données et une écriture en mémoire. Cet exploit particulier s’est également nettoyé après lui-même, effaçant le cache d’Internet Explorer et l’historique de sa présence. Bien que le TAG de Google ne sache pas quelles charges utiles ont été livrées, APT37 a déjà diffusé des exploits qui ont déclenché LUMIÈRE BLEUE, ROKRATet DAUPHIN, tous axés sur les intérêts politiques et économiques nord-coréens. (Les hackers nord-coréens ne sont pas opposé à un exploit Chromepourtant.)

Microsoft corrigé l’exploit spécifique dans son moteur JScript, mais il s’agit de la cinquième année d’attaques de documents Word à distance, il semble qu’elles seront là encore un peu. Et les acteurs nord-coréens seront impatients d’agir en conséquence.